如何使用 Lynis 安全工具审计远程 Linux 系统

在此页

- 我们将在这里探索什么?

- 先决条件

- 实验设置

- 审核远程系统的步骤

- 总结

Lynis 是一个免费的开源安全审计工具,作为 GPL 许可项目发布,可用于 Linux 和基于 Unix 的操作系统,如 MacOS、FreeBSD、NetBSD、OpenBSD 等。一般而言,人们并不知道我们也可以使用 Lynis 进行远程系统审计。这样我们就可以在一个系统上安装Lynis,对其他远程系统进行审计。

我们将在这里探索什么?

在本教程中,我们将提供有关如何在远程系统上执行 Lynis 安全审计的说明。现在让我们开始使用此方法。

先决条件

- ‘Git’和‘Lynis’应该安装在Kali Linux系统上。

- 应在两个系统之间建立“SSH”连接。

- 两个系统的互联网连接。

实验装置

在本教程中,我们使用两个 Linux 系统:1) Kali Linux 2) Ubuntu 20.04。

在 Kali Linux 系统上,我们有一个有效的 Lynis 设置。我们使用“Git”工具安装了 Lynis,因此我们将从获取的“lynis”目录中运行它。我们的 lynis 命令将从前缀开始:'./lynis'。如果您使用 apt 包管理器安装它,您可以从任何地方调用它并直接使用工具名称:'lynis'。

Ubuntu 20.04 是我们将在其上进行审核的远程系统。这些机器的IP配置如下:

- Kali Linux: 192.168.199.161/24

- Ubuntu: 192.168.199.150/24

审计远程系统的步骤

现在我们将继续执行以下步骤对我们的远程目标执行安全系统审计。

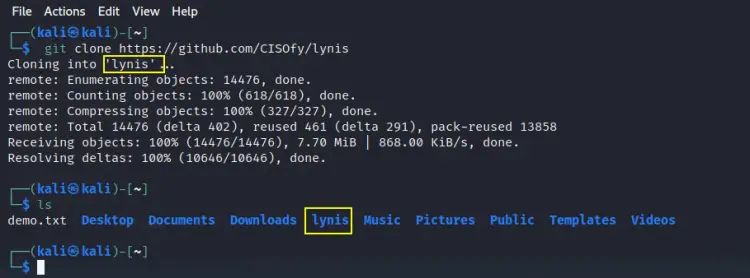

步骤 1. 首先登录到您的 Kali Linux 系统。我们现在需要从 GitHub 存储库中获取 Lynis 安装文件,因此打开一个终端并执行以下命令:

$git 克隆 https://github.com/CISOfy/lynis

第 2 步。一旦获取了 git 文件,一个名为“lynis”的文件夹应该出现在您的系统上:

$ls

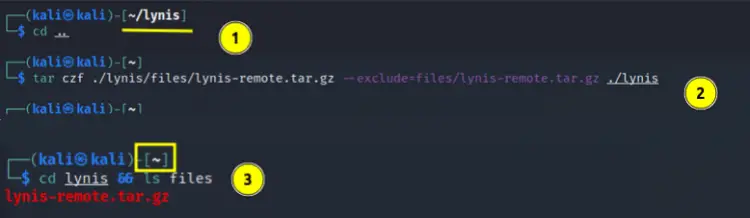

现在移动到“lynis”文件夹并创建一个文件夹“files”:

$cd 文件 && mkdir 文件

第 3 步。通过从该文件夹的“外部”执行以下命令,创建 lynis 文件夹的 tar 文件:

$光盘..

$tar czf ./lynis/files/lynis-remote.tar.gz --exclude=files/lynis-remote.tar.gz ./lynis

现在再次移动到 lynis 文件夹中,检查名为 ‘lynis-remote.tar.gz’ 的文件是否在‘files’文件夹中:

$cd lynis && ls 文件/

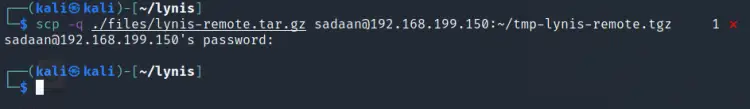

第 4 步。是时候将上面的 tar 文件复制到我们的目标机器,即带有 192.168.199.150/24 的 Ubuntu。我们为此任务使用“scp”命令:

$scp -q ./files/lynis-remote.tar.gz '你的用户名'@192.168.199.150:~/tmp-lynis-remote.tgz

注意:在每个命令中,将“YOUR_USERNAME”和 IP 地址替换为目标系统的用户名和 IP 地址。

确认目标系统的真实性并输入其密码以进行传输。

步骤 5. 运行上述命令后,一个名为“tmp-lynis-remote.tgz”的文件夹应该出现在目标系统上。

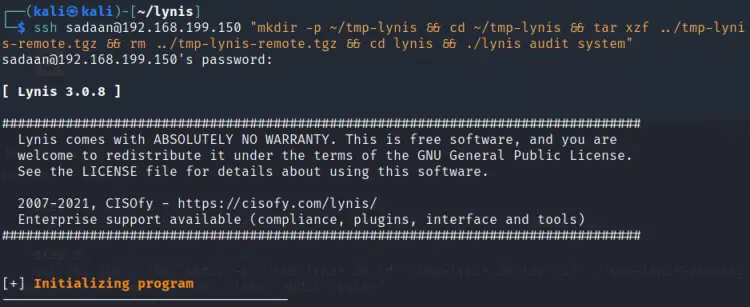

第 6 步。太棒了,我们的 tar 文件现在已经到达目标机器上了,我们现在需要启动以下命令来开始扫描目标机器:

$ssh 'YOUR_USERNAME'@192.168.199.150 \mkdir -p ~/tmp-lynis && cd ~/tmp-lynis && tar xzf ../tmp-lynis-remote.tgz && rm ../tmp-lynis-remote. tgz && cd lynis && ./lynis 审计系统\

完成扫描需要一些时间,具体取决于扫描大小,请耐心等待。在大多数情况下,它会持续 2 分钟。在终端上,可以看到 Lynis 进行的各种测试:

示例输出:

[+] 内核

----------------------------------

- 检查默认运行级别

- 检查 CPU 支持 (NX/PAE)

CPU 支持:支持 PAE 和/或 NoeXecute [已找到]

- 检查内核版本和发布 [完成]

- 检查内核类型

- 检查加载的内核模块

找到 147 个活动模块

- 检查 Linux 内核配置文件 [找到]

- 检查默认 I/O 内核调度程序

- 检查可用的内核更新

- 检查核心转储配置

- systemd conf 文件中的配置 [默认]

- etc/profile 中的配置 [默认]

- security/limits.conf 中的硬配置 [默认]

- security/limits.conf 中的软配置 [默认]

- 检查 setuid 核心转储配置 [受保护]

- 检查是否需要重新启动

[+] 内存和进程

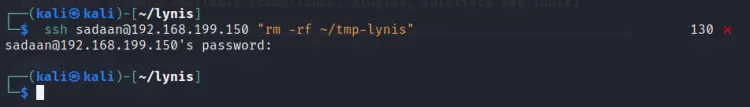

第 7 步。一旦扫描过程完成,我们就可以简单地清理在第 6 步的远程计算机上提取的目录“tmp-lynis”。

$ssh 'YOUR_USERNAME'@192.168.199.150 \rm -rf ~/tmp-lynis\

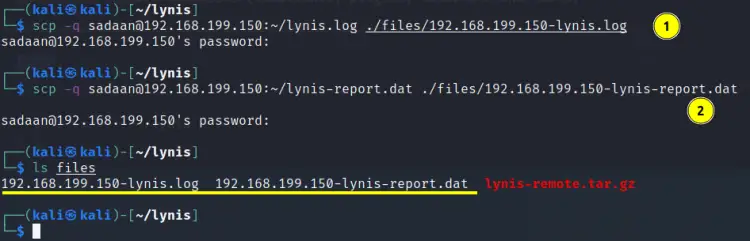

步骤 8. 扫描结果显示在 Kali Linux 终端上。我们还可以使用以下方法从远程计算机检索扫描日志和报告:

scp -q 'YOUR_USERNAME'@192.168.199.150:~/lynis.log ./files/192.168.199.150-lynis.log

scp -q 'YOUR_USERNAME'@192.168.199.150:~/lynis-report.dat ./files/192.168.199.150-lynis-report.dat

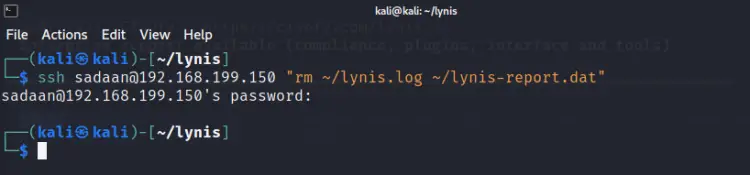

ssh ‘你的用户名’@192.168.199.150 \rm ~/lynis.log ~/lynis-report.dat\

包起来

在本教程中,我们学习了如何使用 Lynis 扫描远程系统。如果您正确地遵循了本教程,您会注意到我们没有在远程系统上留下任何审计痕迹。 Lynis 是任何想要测试其系统安全级别的人的绝佳工具。扫描速度很快,并为提高整体系统安全性提供了有见地的建议。在下一个教程中,我们希望探索 Lynis 扫描的各种细节,如警告、建议等,敬请关注我们。