如何从终端立即注销 Ubuntu

使用 Linux 桌面提供的图形界面注销非常简单。但是你知道如何使用命令行退出Ubuntu吗?

注销 Ubuntu 有两种主要方法。第一个也是最常见的是通过图形用户界面,第二个是通过终端。

如果您在服务器上运行 Ubuntu,则只能通过终端注销。对于 Ubuntu 桌面版,您可以使用终端或 GUI 来注销。

本指南将向您展示如何通过终端快速轻松地从 Ubuntu 会话中注销。

如何在 Ubuntu 桌面上注销

根据桌面环境的不同,有多种方法可以在 Ubuntu 桌面上注销。如果您使用的是 Ubuntu 中的默认桌面 GNOME,请运行以下命令来注销:

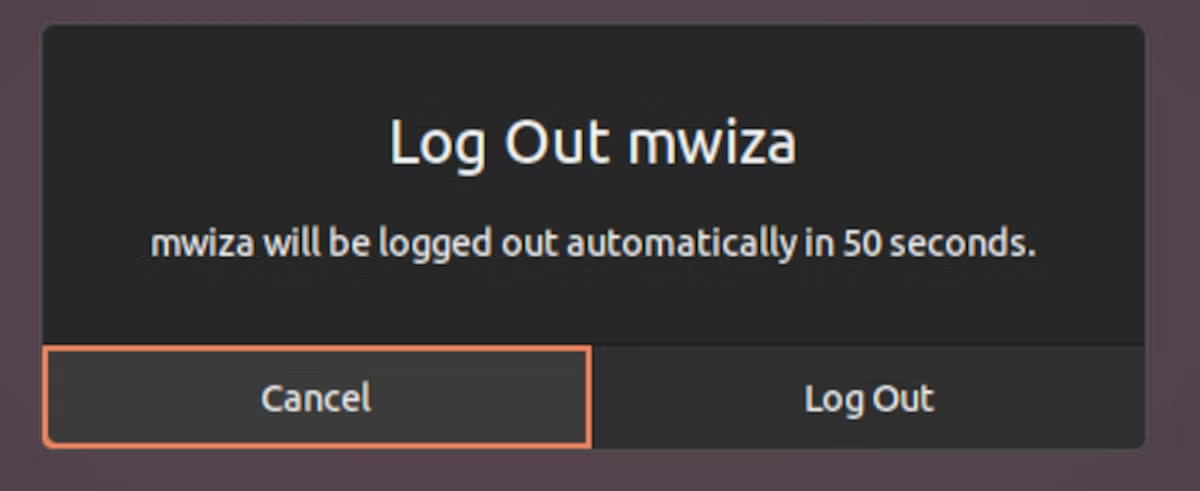

gnome-session-quit系统将显示类似于以下的提示。单击注销按钮可快速结束会话,否则您将在 60 秒后自动注销。

要立即注销而不在屏幕上出现任何提示,请键入:

gnome-session-quit --no-prompt如果您使用的是 KDE 桌面环境,请发出以下命令立即注销:

qdbus org.kde.ksmserver /KSMServer logout 0 0 1提示:您还可以使用键盘快捷键Ctrl + Alt + Del并在出现的提示中单击注销来注销Ubuntu。

从远程服务器注销

如果您已通过 SSH 或 SFTP 登录到远程服务器,则可以通过键入以下命令轻松注销或结束会话:

exit上述命令将结束远程连接并终止您的登录会话。

探索其他基于 Debian 的 Linux 发行版

本指南介绍了通过命令行注销 Ubuntu 是多么容易。

Ubuntu 无疑是最受欢迎的 Linux 发行版之一,但您可能还想探索许多其他基于 Debian 的优秀发行版。